Qu'est ce que la sécurité IoT ?

La sécurité IoT désigne l’ensemble des pratiques, technologies et protocoles visant à protéger les objets connectés — et les réseaux auxquels ils se rattachent — contre les cyberattaques, les intrusions et les fuites de données. Elle englobe la sécurisation du matériel, des logiciels, des communications et des données échangées par ces dispositifs.

Avec la prolifération des appareils intelligents dans nos industries et infrastructures critiques, les cybercriminels cherchent de plus en plus à exploiter les vulnérabilités liées aux équipements connectés pour voler des données, perturber les opérations et compromettre la vie privée des utilisateurs.

Dans cet article, nous décryptons les principaux risques IoT, les bonnes pratiques pour s’en prémunir et les stratégies concrètes pour renforcer votre sécurité — que vous soyez une PME, un industriel ou un acteur du numérique.

Internet de objets et plateformes : Quels avantages pour quels risques ?

Avant d’aborder les enjeux de sécurité, il faut comprendre pourquoi l’IoT s’impose à une telle vitesse.

Cette technologie révolutionne déjà les opérations : les gestionnaires de bâtiments pilotent leurs infrastructures en temps réel, les industriels optimisent leurs chaînes de production et élargissent leur offre avec de nouveaux services connectés.

- Collecte de données sur l'état des équipements

- Monitoring de l'environnement des capteurs

- Création de services digitaux

- Optimisation de maintenance

- Gestion à distance

- Automatisations

- ...

Mais plus les objets connectés se multiplient, plus la surface d’attaque s’élargit.

L'importance de la confidentialité des données dans l'IoT

Les informations collectées par les appareils connectés peuvent être très sensibles, allant des données de localisation aux données de santé. Les utilisateurs doivent avoir l'assurance que leurs données sont stockées et traitées de manière sûre.

Protéger ces informations ne relève donc pas uniquement d’une exigence légale, mais d’un enjeu de confiance : si les utilisateurs doutent de la confidentialité de leurs données, ils se détournent des solutions connectées.

La sécurité des données devient ainsi un levier de crédibilité et de compétitivité. Les entreprises capables de garantir la protection des informations sensibles renforcent leur image et se différencient sur le marché.

Bien sûr, cette exigence s’inscrit aussi dans un cadre réglementaire strict — Règlement Général sur la Protection des Données (RGPD), Data Act, directives européennes — dont le non-respect expose à des sanctions lourdes.

Mais au-delà des amendes, c’est la perte de confiance qui coûte le plus cher.

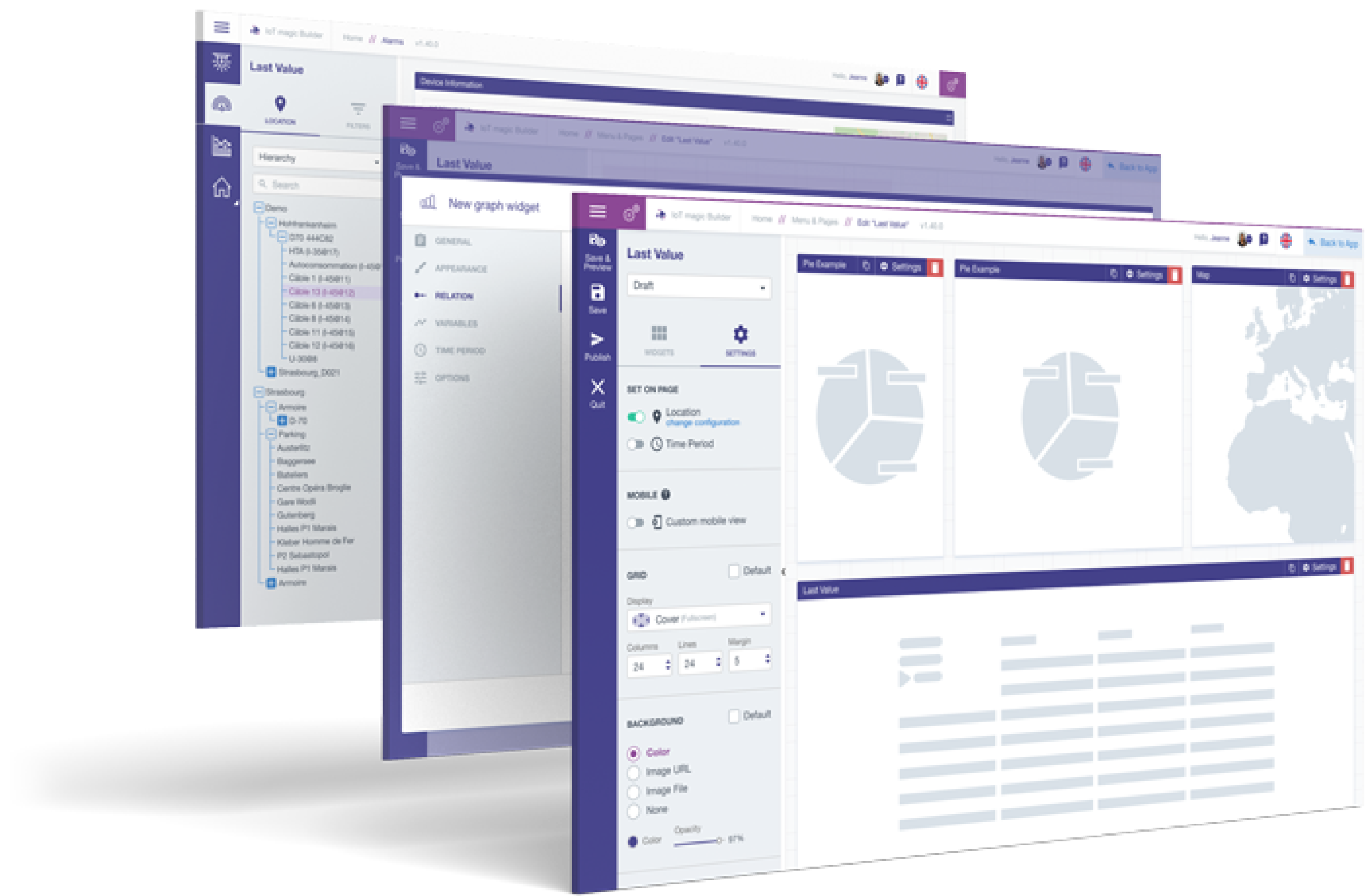

Quelles sont les caractéristiques d'une plateforme sécurisée ?

Le stockage et le traitement des données IoT résident généralement au sein d'une plateforme IoT. En toute logique, le choix de la plateforme IoT utilisée va influencer la sécurité de ces données. Pour garantir la sécurité dans l'IoT, il est donc essentiel de choisir une plateforme IoT qui réponde à des normes de sécurité rigoureuses.

Voici quelques caractéristiques clés à rechercher :

1. Authentification et autorisation robustes : Une plateforme sécurisée doit offrir des mécanismes d'authentification solides pour s'assurer que seuls les utilisateurs autorisés peuvent accéder aux données et aux appareils. Les autorisations précises garantissent que les utilisateurs ont uniquement accès à ce qui leur est nécessaire.

2. Chiffrement des données : Toutes les données transmises entre les appareils IoT et la plateforme doivent être chiffrées. Cela garantit que même si des données sont interceptées, elles restent illisibles pour les attaquants.

3. Mises à jour et correctifs réguliers : Une plateforme sécurisée doit être en mesure de fournir des mises à jour de sécurité régulières pour corriger les vulnérabilités détectées. Les objets IoT connectés doivent également être capables de recevoir ces mises à jour.

4. Surveillance en temps réel : La plateforme devrait être équipée de systèmes de surveillance en temps réel pour détecter toute activité suspecte. Cela permet une réponse rapide en cas de menace.

5. Gestion des identités et des accès : La gestion efficace des identités et des accès est cruciale. Les utilisateurs, les appareils et les applications doivent être correctement gérés et authentifiés.

6. Sécurité par conception : Une plateforme sécurisée doit être conçue avec la sécurité en tête dès le départ. Cela signifie qu'elle doit être résistante aux attaques courantes et intégrer des fonctionnalités de sécurité dès sa conception.

En choisissant une plateforme IoT qui répond à ces critères de sécurité, les entreprises peuvent réduire considérablement les risques liés à la sécurité de leurs objets IoT. Cependant, la sécurité de l'IoT ne repose pas uniquement sur la plateforme ; elle dépend également des actions des utilisateurs et des meilleures pratiques de sécurité.

Besoin d'une plateforme IoT sécurisée ?

La sécurité, un des grands défis de l'Internet des Objets

L'Internet des Objets (IoT) a révolutionné notre façon de vivre et de travailler. Des appareils connectés tels que les thermostats intelligents, les caméras de sécurité, les montres connectées et même les réfrigérateurs sont devenus normaux, améliorant notre qualité de vie et notre efficacité. Cependant, derrière cette apparente simplicité, se cache l'un des défis les plus critiques et complexes de l'IoT : la sécurité des données.

Vulnérabilités courantes des appareils IoT

1. Faiblesse des identifiants et authentification insuffisante

De nombreux appareils IoT sont livrés avec des identifiants par défaut, faciles à exploiter par les pirates. Sans authentification robuste, ils deviennent des cibles faciles.

Solution : Utiliser une authentification forte avec MFA (Multi-Factor Authentication) et exiger la modification des mots de passe dès l'installation.

2. Communications non sécurisées

Les appareils IoT échangent souvent des données en clair, sans cryptage, ce qui les expose aux attaques de type "man-in-the-middle".

Solution : Utiliser des protocoles de communication chiffrés comme TLS/SSL et mettre en place des VPN pour protéger les flux de données.

3. Mises à jour inexistantes ou non automatiques

Un grand nombre d'appareils IoT ne disposent pas de mises à jour régulières, laissant des failles exploitables par des cybercriminels.

Solution : Choisir des appareils offrant des mises à jour automatiques et vérifier régulièrement leur version firmware.

4. Manque de segmentation réseau

Les objets connectés sont souvent intégrés à un réseau principal, ce qui peut faciliter une attaque en cascade.

Solution : Isoler les appareils IoT sur un réseau distinct via une segmentation VLAN ou l'utilisation d'un firewall adapté.

Solutions de sécurité IoT actuelles

Comment garantir l'intégrité des données IoT

L'une des principales préoccupations en matière de sécurité dans l'IoT est de garantir l'intégrité des données. Cela signifie que les données transmises ou stockées ne doivent pas être altérées de manière non autorisée.

Plusieurs solutions permettent d'atteindre cet objectif :

Chiffrement des données en transit et au repos : Le chiffrement est essentiel pour empêcher l'altération des données. Il existe des protocoles de chiffrement robustes pour sécuriser les communications entre les appareils IoT et la plateforme, ainsi que pour protéger les données stockées.

Intégrité des données par hachage : Les fonctions de hachage permettent de vérifier si les données ont été modifiées en comparant leur hachage actuel avec celui d'origine. Toute altération des données sera détectée.

Signature numérique : La signature numérique garantit l'authenticité des données en ajoutant une signature cryptographique. Toute modification non autorisée de données sera immédiatement détectée.

Les protocoles de chiffrement dans l'IoT

Le choix des protocoles de chiffrement appropriés est essentiel pour la sécurité de l'IoT.

Les protocoles de chiffrement les plus courants

1. TLS/SSL (Transport Layer Security/Secure Sockets Layer) : Ces protocoles sont largement utilisés pour sécuriser les communications entre les appareils IoT et les serveurs. Ils assurent le chiffrement des données en transit.

2. DTLS (Datagram Transport Layer Security) : Conçu pour les communications à faible latence, DTLS est une variante de TLS qui garantit le chiffrement des données, même dans un environnement où les paquets de données sont perdus ou arrivent dans un ordre différent.

3. MQTT (Message Queuing Telemetry Transport) : MQTT est un protocole de messagerie IoT qui peut être sécurisé à l'aide de TLS/SSL (devenant ainsi du MQTTS). Il est couramment utilisé dans le domaine de l'IoT.

4. CoAP (Constrained Application Protocol) : CoAP est un protocole léger conçu pour les appareils IoT à faible puissance. Il peut être sécurisé avec DTLS pour garantir la confidentialité et l'intégrité des données.

Sécurité des données en transit et au repos

La sécurité des données en transit concerne la protection des données lors de leur transfert entre les appareils IoT et la plateforme. Cependant, il est tout aussi essentiel de sécuriser les données lorsqu'elles sont stockées. Voici quelques mesures importantes pour la sécurité des données au repos :

1. Chiffrement de bout en bout : Chiffrez les données depuis l'appareil IoT jusqu'à la plateforme et assurez-vous que les clés de chiffrement sont stockées en toute sécurité.

2. Gestion des clés sécurisée : La gestion des clés est cruciale. Les clés de chiffrement doivent être stockées de manière sécurisée et régulièrement mises à jour.

3. Contrôles d'accès : Mettez en place des contrôles d'accès stricts pour empêcher l'accès non autorisé aux données stockées. Seuls les utilisateurs et les appareils autorisés devraient pouvoir y accéder.

Les bonnes pratiques pour améliorer la sécurité de ses IoT

Recommandations pour sécuriser les données IoT

Pour commencer, il est important pour les fabricants d'objets IoT de fournir des mises à jour régulières du firmware pour corriger les vulnérabilités de sécurité identifiées. De leur côté, les utilisateurs doivent aussi évidemment être encouragés à maintenir leurs appareils à jour. De cette façon, vous prévenez déjà tout un pan d'attaques potentielles.

Ensuite, le chiffrement doit être utilisé de manière cohérente pour protéger les données à tout moment, de la capture à la transmission et au stockage. Les appareils IoT ne doivent pas autoriser un nombre illimité de tentatives d'authentification, et des mécanismes de prévention des attaques par force brute doivent être mis en place pour décourager les attaquants.

De plus, une gestion des identités et des accès rigoureuse est essentielle, garantissant que seules les personnes ou les appareils autorisés peuvent interagir avec les objets IoT. La sensibilisation des équipes techniques et utilisateurs de plateformes IoT à la sécurité sera un élément clé pour promouvoir des pratiques sûres et responsables.

Les mise en place de tests pour prévenir les failles de sécurité

Pour garantir la sécurité des objets IoT, il est intéressant de mettre en place des tests de sécurité approfondis. Ces tests incluent des tests de pénétration qui simulent des attaques pour évaluer la résistance des appareils et des plateformes IoT. Ils identifient les failles de sécurité potentielles. De plus, les tests de vulnérabilité recherchent activement des vulnérabilités dans les appareils, les logiciels et les protocoles. Ils permettent de corriger les faiblesses de sécurité.

En outre, les audits de sécurité examinent en profondeur les systèmes IoT pour s'assurer de leur conformité aux normes de sécurité et de leur résistance aux menaces. Enfin, les tests de conformité réglementaire garantissent que les objets IoT respectent les exigences légales en matière de sécurité des données.

La sécurité des objets connectés est un enjeu majeur qui nécessite une vigilance constante et une application rigoureuse des bonnes pratiques. En mettant en place une authentification renforcée, des mises à jour régulières et une segmentation réseau efficace, vous protégez vos données et réduisez les risques d'attaques.

Pour aller plus loin : découvrez le modèle de cahier des charges pour structurer votre projet IoT